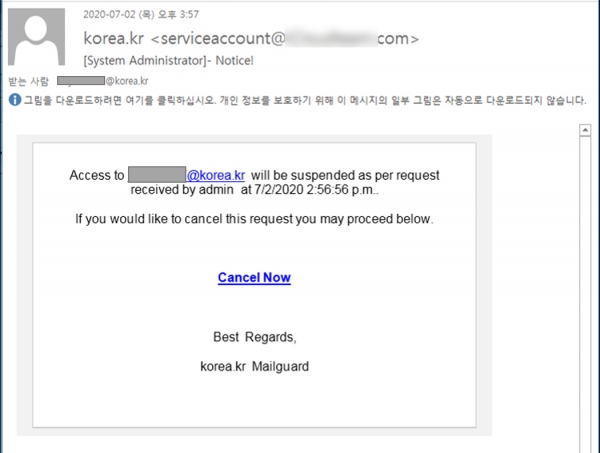

‘korea.kr’이라는 발신자 이름으로 ‘System Administrator- Notice!’라는 제목 메일 발송

안랩이 최근 공직자통합메일(korea.kr)의 시스템 관리자를 사칭해 계정정보 탈취를 시도하는 피싱 메일을 발견해 사용자의 주의를 당부했다.

안랩에 따르면 공격자는 의심을 피하기 위해 메일 발신자 이름을 ‘korea.kr’로 설정한 후 ‘[System Administrator]- Notice!’라는 제목으로 시스템 관리자를 사칭해 메일을 발송했다.

메일 본문에는 영어로 ‘해당 계정에 대한 접근이 곧 중단될 예정이다. 이를 취소하려면 아래 Cancel Now 버튼을 눌러라’는 내용을 적어 피싱 페이지로 연결되는 악성 링크(URL) 클릭을 유도했다.

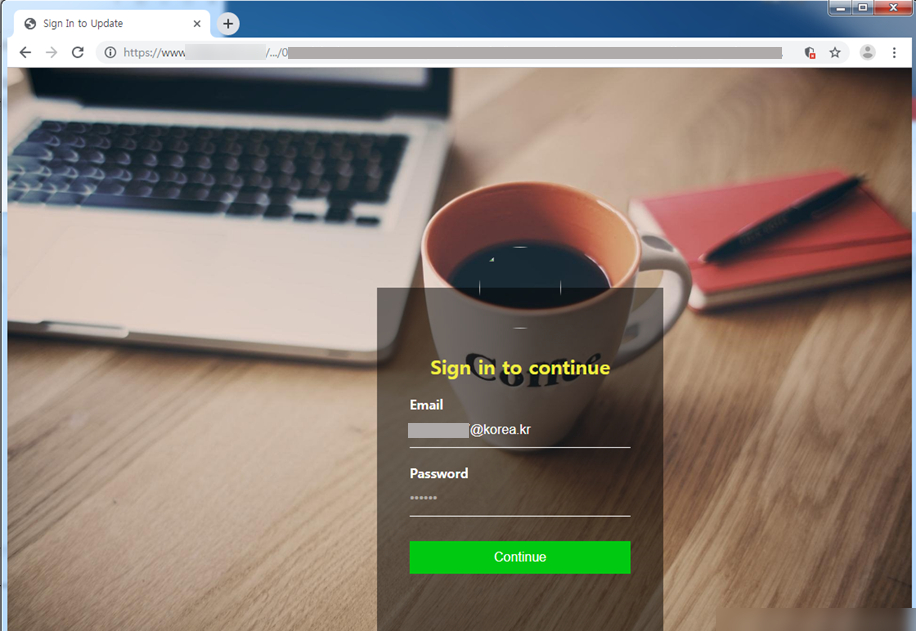

안랩은 사용자가 본문 내용에 속아 ‘Cancel Now’를 누르면 이메일 주소와 비밀번호를 입력을 유도하는 피싱 사이트로 리다이렉팅 된다며 사용자가 의심없이 해당 피싱 사이트에 자신의 계정 정보를 입력하고 ‘Continue’ 버튼을 누르면 입력한 정보가 즉시 공격자에게 전송된다고 전했다. 또 입력 후에는 정상 ‘대한민국 정책브리핑’ 사이트로 연결되기 때문에 사용자는 계정 탈취를 의심하기 어렵다고 강조했다.

안랩은 이러한 피해를 예방하기 위해서 ▲메일 발신자 주소를 꼼꼼히 확인 ▲출처가 불분명한 메일의 첨부파일 및 URL 실행 자제 ▲사이트별로 다른 ID 및 비밀번호 사용 ▲V3 등 백신 프로그램 최신버전 유지 및 피싱 사이트 차단 기능 활성화 ▲OS 및 인터넷 브라우저, 응용프로그램, 오피스 SW 등 프로그램의 최신 버전 유지 및 보안 패치 적용 등 기본 보안수칙 실행이 필수라고 권고했다.

안랩 ASEC분석팀 김예은 연구원은 “공격자는 이메일 발신자명부터 메일 내용, 피싱 페이지 구성까지 치밀하게 계획한다”며 “이러한 피싱으로 탈취된 계정정보는 다양한 피해를 발생시킬 수 있기 때문에 평소 메일 발신자 주소를 자세하게 확인하고 출처가 확실치 않은 메일 내 URL이나 첨부파일 등 실행은 자제해야 한다”고 밝혔다.

관련기사

- “불법 방문판매 방조 벌금 내세요”…열어보니 정보탈취 악성코드

- “한 주간 사이 ‘악성코드’ 폭탄 주의보

- 안랩, 클라우드 워크로드 보안 플랫폼 ‘안랩 CPP’ 출시

- 안랩, 공정위 사칭 유포 악성코드 주의 당부

- 올 상반기 어떤 보안위협들이 있었나?

- 안랩 “업무메일 위장 포털 계정탈취 시도 피싱공격 주의하라”

- 안전한 여름휴가 위한 ‘악성코드 거리두기’ 보안 수칙

- 안랩, ‘원산지 조사 자율 점검표’로 위장 유포 정보유출 악성코드 주의하라

- “악성메일, 휴가기간에도 쉬지않는다”…호텔예약·부재중 자동회신 위장 피싱 메일 주의

- 안랩, 국세청 전자세금계산서로 위장 악성코드 주의 당부

- 안랩 “코로나19 보호장비 판매” 위장 메일로 유포 중